بعطيكم طريقتين اعرفها لثغره

#information_disclosureuser admin & passwd

الفكره من الثغرة تلاقي معلومات حساسه مثل يوزر وباسورد ولا أي هبد يأثر ويعطيك صلاحيات بالموقع

على العموم نبدا بسم الله

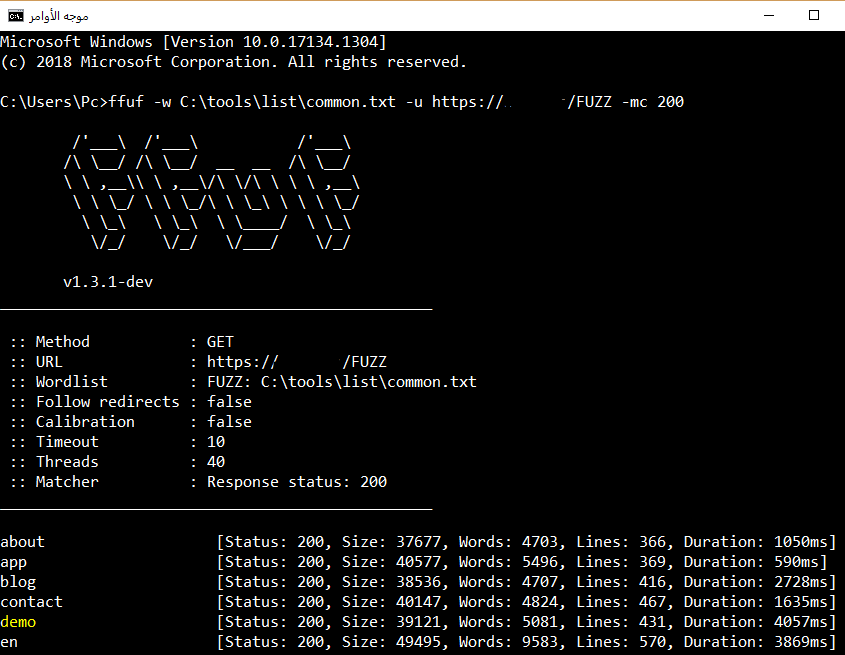

ناخذ الهدف وعلى طول نفتح أداءة #ffuf او #dirsearch أختار الي تبي ونفحص عن المسارات

#information_disclosureuser admin & passwd

الفكره من الثغرة تلاقي معلومات حساسه مثل يوزر وباسورد ولا أي هبد يأثر ويعطيك صلاحيات بالموقع

على العموم نبدا بسم الله

ناخذ الهدف وعلى طول نفتح أداءة #ffuf او #dirsearch أختار الي تبي ونفحص عن المسارات

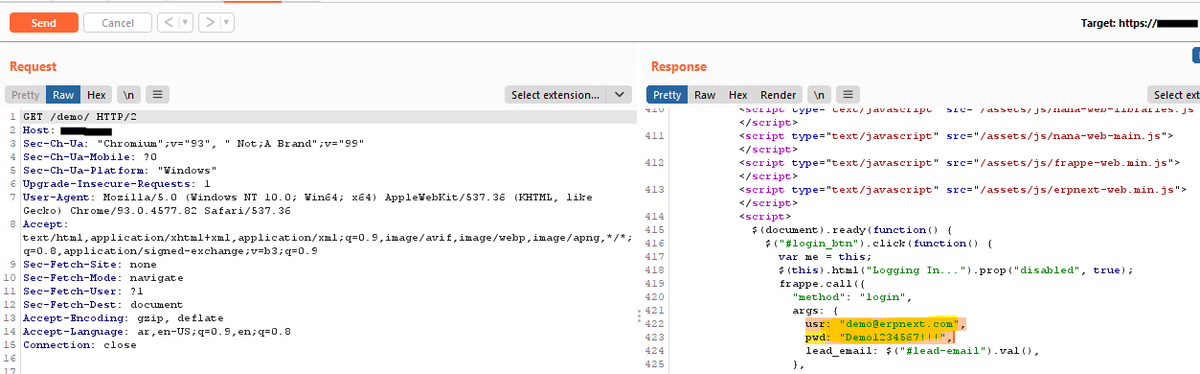

طبعا انا أستخدمت #ffuf وفحصته نشوف مجلد أسمه demo شدني هذا المجلد وبشوف أفتحه من المتصفح عادي ..

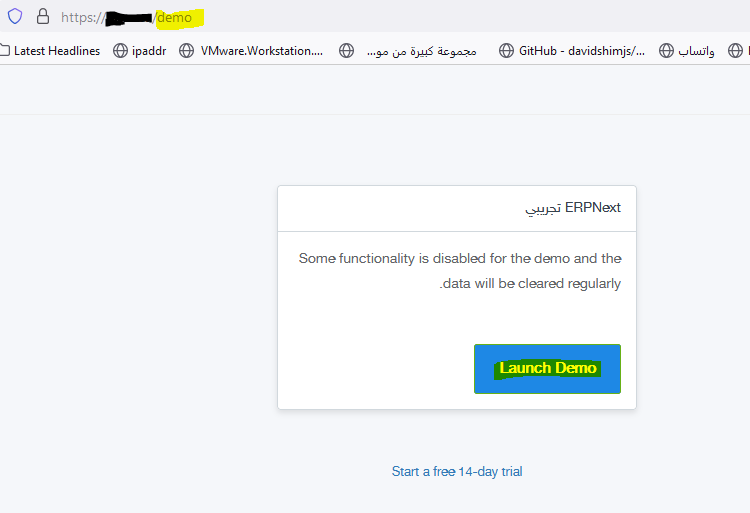

ونشوف سكربت تجريبي منتهيه صلاحيته وتقدر تجدد بعد 14 يوم الواضح ناسين السكربت وأنتهت الفتره التجريبية المهم نكمل ..

ونشوف سكربت تجريبي منتهيه صلاحيته وتقدر تجدد بعد 14 يوم الواضح ناسين السكربت وأنتهت الفتره التجريبية المهم نكمل ..

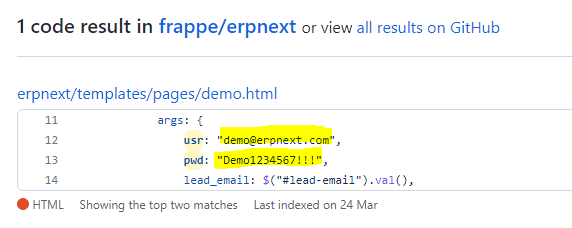

طيب هذا سيناريو مو دايم يضبط معك احيانا ماتلاقي شي بال github السكربت يكون برايفت مثلا

تجرب تخمن على اللوحة بيوزر وباسورد افتراضيه المعروفه دامه سكربت تجريبي يمكن تمشي معك

تجرب تخمن على اللوحة بيوزر وباسورد افتراضيه المعروفه دامه سكربت تجريبي يمكن تمشي معك

رتب @rattibha

Loading suggestions...