🧩لمن يسعى بالدخول الى مجال #الامن_السيبراني اليكم هذا الثريد:

*ما هو الامن السيبراني

*ما سبب أهمية الأمن السيبراني؟

*كيف تبدأ أو تتخصص في الامن السيبراني؟

*ما مجالات وفروع الأمن السيبراني؟

*دورات تعليميه من الصفر.

@khaliidviip

@researcherbadr

#CyberSecurity

*ما هو الامن السيبراني

*ما سبب أهمية الأمن السيبراني؟

*كيف تبدأ أو تتخصص في الامن السيبراني؟

*ما مجالات وفروع الأمن السيبراني؟

*دورات تعليميه من الصفر.

@khaliidviip

@researcherbadr

#CyberSecurity

🎯تعريف #الأمن_السيبراني #CyberSecurity :

هو عملية حماية الأنظمة والشبكات والبرامج ضد الهجمات الرقمية. تهدف هذه الهجمات السيبرانية عادةً إلى الوصول إلى المعلومات الحساسة أو تغييرها أو تدميرها؛ بغرض الاستيلاء على المال من المستخدمين أو مقاطعة عمليات الأعمال العادية.

هو عملية حماية الأنظمة والشبكات والبرامج ضد الهجمات الرقمية. تهدف هذه الهجمات السيبرانية عادةً إلى الوصول إلى المعلومات الحساسة أو تغييرها أو تدميرها؛ بغرض الاستيلاء على المال من المستخدمين أو مقاطعة عمليات الأعمال العادية.

🎯ما سبب أهمية #الأمن_السيبراني؟

يستفيد الجميع من برامج الدفاع الإلكتروني المتقدمة. على المستوى الفردي، يمكن أن يُسفر هجوم الأمن الإلكتروني عن الكثير من الأشياء، بدءًا من سرقة الهوية ومرورًا بمحاولات الابتزاز ووصولًا إلى فقدان البيانات المهمة مثل صور العائلة.

يستفيد الجميع من برامج الدفاع الإلكتروني المتقدمة. على المستوى الفردي، يمكن أن يُسفر هجوم الأمن الإلكتروني عن الكثير من الأشياء، بدءًا من سرقة الهوية ومرورًا بمحاولات الابتزاز ووصولًا إلى فقدان البيانات المهمة مثل صور العائلة.

يعتمد الجميع على بنية أساسية حيوية مثل محطات الطاقة والمستشفيات وشركات الخدمات المالية. وتأمين هذه المؤسسات وغيرها هو أمر ضروري للحفاظ على سير عمل المجتمع لدينا.

كما يستفيد الجميع من عمل الباحثين في مجال التهديدات السيبرانية، مثل فريق Talos المكون من 250 باحثًا،

كما يستفيد الجميع من عمل الباحثين في مجال التهديدات السيبرانية، مثل فريق Talos المكون من 250 باحثًا،

والذين يحققون في التهديدات الجديدة والناشئة وإستراتيجيات الهجوم السيبراني. وهم يعملون على كشف الثغرات الأمنية الجديدة وتثقيف الجمهور حول أهمية الأمن السيبراني ودعم الأدوات مفتوحة المصدر. تجعل جهودهم من الإنترنت مكانًا أكثر أمنًا للجميع.

⚡️اولا مرحلة التأسيس:

تحتاج منك وضع خطة لتعلم أربع مهارات أساسية:

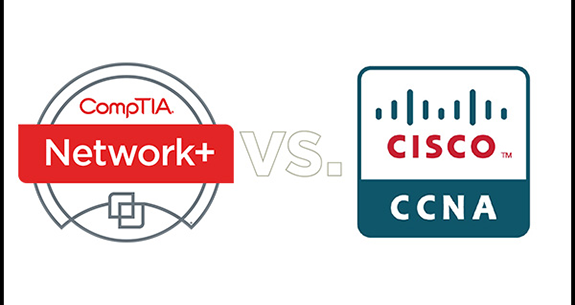

1- الشبكات: وهي من أسس الأمن السيبراني ويكفيك ابتداء أن تحصل على أحد الشهادات التالية : CCNA أو Network+

*مصادر تعليمية👇

+Network

youtube.com

CCNA

youtube.com

تحتاج منك وضع خطة لتعلم أربع مهارات أساسية:

1- الشبكات: وهي من أسس الأمن السيبراني ويكفيك ابتداء أن تحصل على أحد الشهادات التالية : CCNA أو Network+

*مصادر تعليمية👇

+Network

youtube.com

CCNA

youtube.com

2- أنظمة التشغيل(#Linux / #windows):

يجب معرفة أوامر مدير النظام ومهامه وأنواع الصلاحيات واستخراج التقارير والسجلات الأمنية وغيرها

🧩بعض المصادر:

⚡️أهم 40 أمر Linux:

youtube.com

⚡️دورة تعلم Linux للمبتدئين:

youtube.com

يجب معرفة أوامر مدير النظام ومهامه وأنواع الصلاحيات واستخراج التقارير والسجلات الأمنية وغيرها

🧩بعض المصادر:

⚡️أهم 40 أمر Linux:

youtube.com

⚡️دورة تعلم Linux للمبتدئين:

youtube.com

3- #البرمجة:

يجب أن تتعلم أسس البرمجة للويب مثل HTML, JS ولغة #Python

🧩موقع w3schools.com موقع لتعلم لغات البرمجة مع امكانية تطبيق الكود

يجب أن تتعلم أسس البرمجة للويب مثل HTML, JS ولغة #Python

🧩موقع w3schools.com موقع لتعلم لغات البرمجة مع امكانية تطبيق الكود

4-تعلم أساسيات #أمن_المعلومات:

وستتعلم هنا مفاهيم الحماية والدفاع والتهديدات والمخاطر وكيفية التعامل معها بشكل نظري

يجب البدء في تعلم مهارات الإختبار الأخلاقي.

🧩بعض المصادر:

⚡️دورة CEH v10

youtube.com

⚡️دورة security+

youtube.com

وستتعلم هنا مفاهيم الحماية والدفاع والتهديدات والمخاطر وكيفية التعامل معها بشكل نظري

يجب البدء في تعلم مهارات الإختبار الأخلاقي.

🧩بعض المصادر:

⚡️دورة CEH v10

youtube.com

⚡️دورة security+

youtube.com

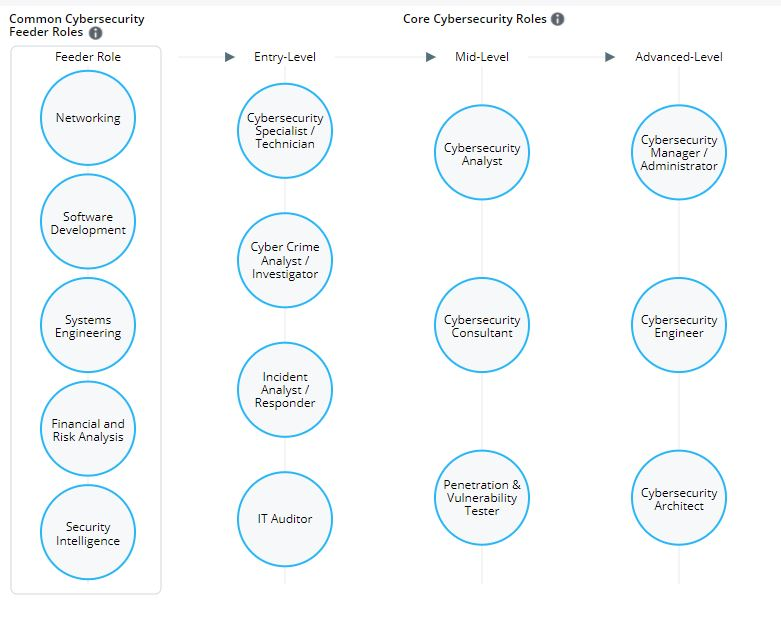

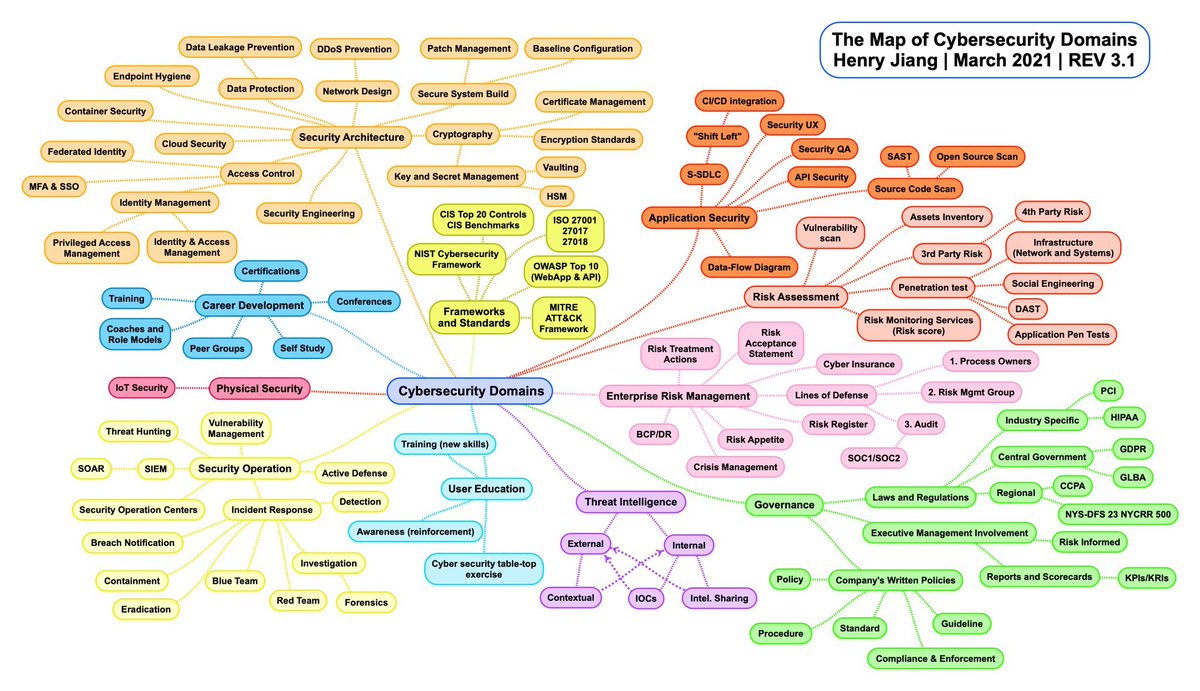

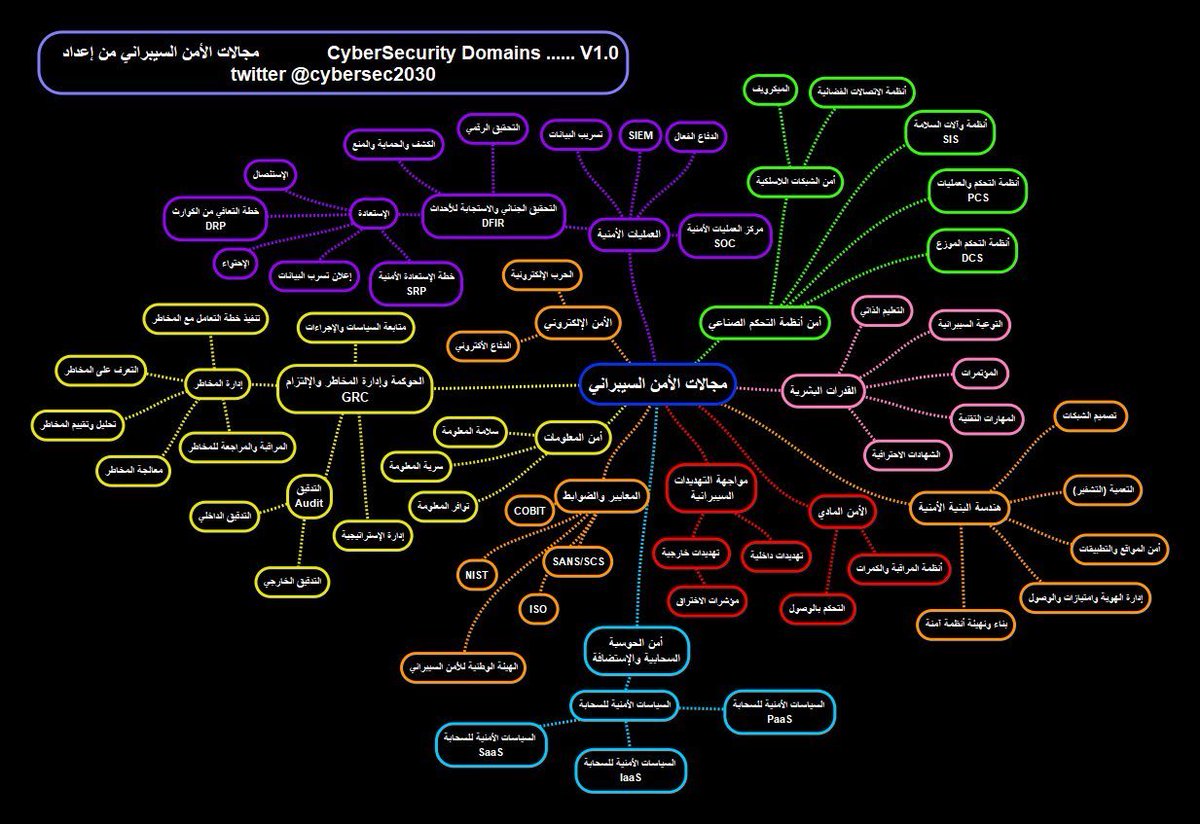

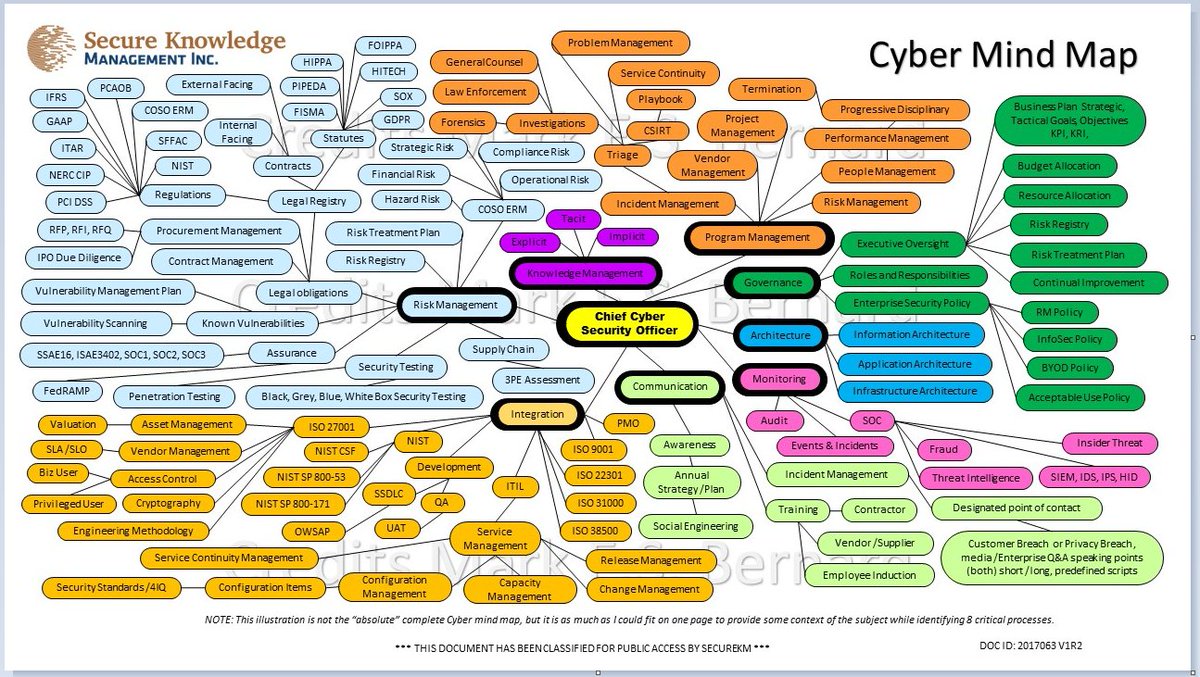

⚡️ثانيا مرحلة التخصيص:

معنى التخصيص هنا ان تتخصص في أحد المجالات #الأمن_السيبراني ومنها:

الحوكمة والإلتزام وإدارة المخاطر GRC

اختبار الاختراق الأخلاقي

صائد التهديدات

التحقيق الجنائي الرقمي

أمن الشبكات

أمن الويب

أمن التطبيقات

أمن الهواتف المحمولة

#CyberSecurity

معنى التخصيص هنا ان تتخصص في أحد المجالات #الأمن_السيبراني ومنها:

الحوكمة والإلتزام وإدارة المخاطر GRC

اختبار الاختراق الأخلاقي

صائد التهديدات

التحقيق الجنائي الرقمي

أمن الشبكات

أمن الويب

أمن التطبيقات

أمن الهواتف المحمولة

#CyberSecurity

أمن الكلاود

أمن انترنت الأشياء

أمن النسخ الاحتياطي

أمن أنظمة التشغيل

التحليل الأمني

Read Team

Blue Team

Security auditor

وغيرها الكثير من المجالات

linkedin.com

أمن انترنت الأشياء

أمن النسخ الاحتياطي

أمن أنظمة التشغيل

التحليل الأمني

Read Team

Blue Team

Security auditor

وغيرها الكثير من المجالات

linkedin.com

Loading suggestions...