📣#معلومة: اذا اردت معرفة اخبار الحرب السيبرانية ما بين روسيا 🇷🇺 و اوكرانيا 🇺🇦 تابع سلسلة التغريدة ادناه ⚡️

الاوضاع الجيوسياسية ما بين روسيا 🇷🇺 اوكرانيا 🇺🇦متوتره ، وفي ١٤/١/٢٠٢٢ حدث هجوم سيبراني تدميري باستخدم برمجية WhisperGate…

#الامن_السيبراني #CyberSecurity

15/1

الاوضاع الجيوسياسية ما بين روسيا 🇷🇺 اوكرانيا 🇺🇦متوتره ، وفي ١٤/١/٢٠٢٢ حدث هجوم سيبراني تدميري باستخدم برمجية WhisperGate…

#الامن_السيبراني #CyberSecurity

15/1

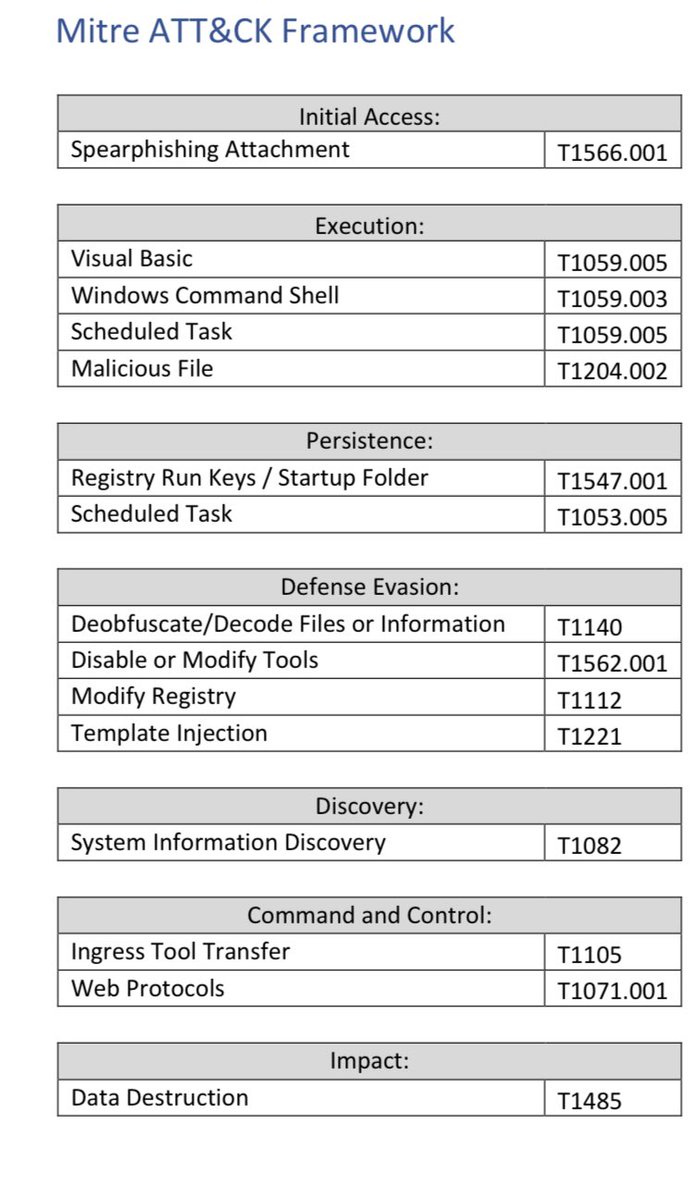

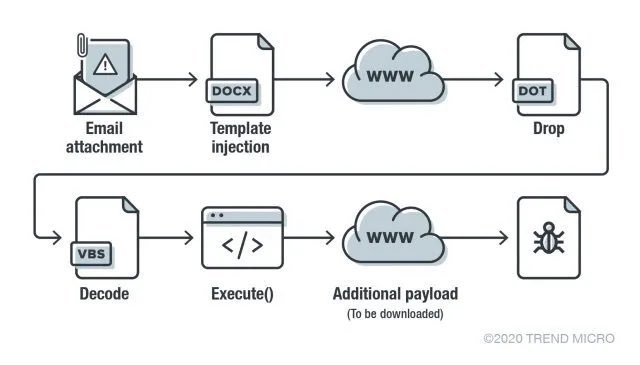

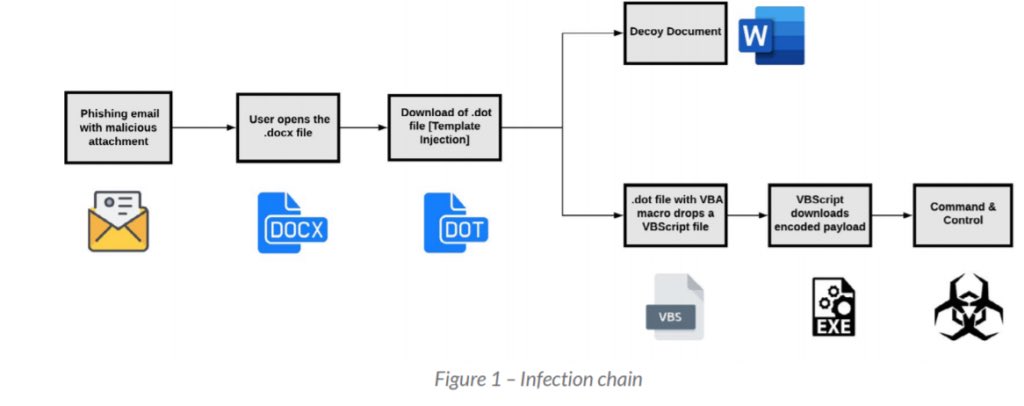

سأقوم بتلخيص احد الهجمات التي يقوموا بها من خلال رسائل تصيدية، وعندما يقوم الضحية :

- فتح البريد

- فتح المرفقات

- تمكين المايكرو

- تثبيت البرمجية الضارة

- التحكم والسيطرة

- التنقل داخل المنظمة

#نمدجة التهديد

14/7

- فتح البريد

- فتح المرفقات

- تمكين المايكرو

- تثبيت البرمجية الضارة

- التحكم والسيطرة

- التنقل داخل المنظمة

#نمدجة التهديد

14/7

والجدير بالذكر ان المجموعة بعد عملية اختراقها تقوم في نهايه الاختراق باستخدم:

- بريد احتيالي مشابه لبريد حقيقي

- موقع احتيالي مشابه لموقع حقيقي

- برمجيات احتيالية مشابهه لبرمجيات مساعده عن بعد.

- استخدم البرمجيات ادارة الشبكات لاغراض ضارة

14/8

- بريد احتيالي مشابه لبريد حقيقي

- موقع احتيالي مشابه لموقع حقيقي

- برمجيات احتيالية مشابهه لبرمجيات مساعده عن بعد.

- استخدم البرمجيات ادارة الشبكات لاغراض ضارة

14/8

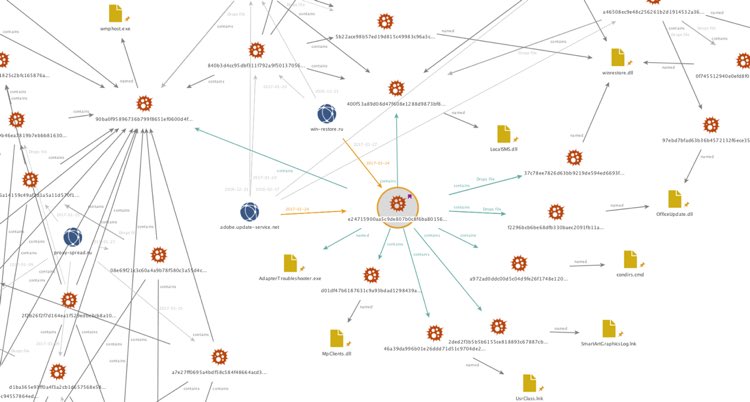

وكما ان الادوات والبرمجيات المستخدمه متطوره جداً(وبعضها مبني على ان يكون Fileless)وذلك بهدف اعطاء المهاجم اكثر حرية وقدرة على التحكم والسيطرة على النظام المخترق، وبعضها مبني.Netوبعد عملية الاختراق يقوم بجمع:

-نوع النظام

-برامج الحماية المثبته

-ارسال الاوامر

-استقبال النتائج

14/11

-نوع النظام

-برامج الحماية المثبته

-ارسال الاوامر

-استقبال النتائج

14/11

وكما ان المحللين حينما قاموا بتحليل بعض الرسائل المزيفه و البرمجيات وملفات المايكرو وجود وجود اخطاء متعدده في اللغة الانجليزية، مما يعطي دلاله ع ضعف في لغتهم، وكما يعتبر لدينا دليل لابد من نقله للمستخدمين ان يحذرو من مثل هذه الرسائل الاحتيالية.

14/12

14/12

وكما تستخدم المجموعة ثغرات متعدده من اشهرها:

- Outlook macros

-CVE-2018-20250

-CVE-2017-0199

ومن البرمجيات الضارة:

-EvilGnome

-novel

-Pteranodon

14/13

- Outlook macros

-CVE-2018-20250

-CVE-2017-0199

ومن البرمجيات الضارة:

-EvilGnome

-novel

-Pteranodon

14/13

وكما ان المجموعة تم رصد اكثر الانشطة الخاصة بهم وحصر مؤشرات الاختراق من قبل شركة بالوالتوا، ومرفق هذا التقرير كمصدر للمؤشرات: unit42.paloaltonetworks.com

وهنا مصدر اخر عن المجموعة: ria.ee

مصدر اخر: trendmicro.com

مصدر اخر: symantec-enterprise-blogs.security.com

14/14

وهنا مصدر اخر عن المجموعة: ria.ee

مصدر اخر: trendmicro.com

مصدر اخر: symantec-enterprise-blogs.security.com

14/14

unit42.paloaltonetworks.com/gamaredon-prim…

Russia’s Gamaredon aka Primitive Bear APT Group Actively Targeting Ukraine

We continue to monitor Gamaredon. We mapped three large clusters of their infrastructure, identified...

ria.ee/sites/default/…

trendmicro.com/en_us/research…

symantec-enterprise-blogs.security.com/blogs/threat-i…

انتهى واذا اعجبتك التغريدة #شاركها مع احد المتخصصين 🙏🏻♥️

14/15

14/15

Loading suggestions...