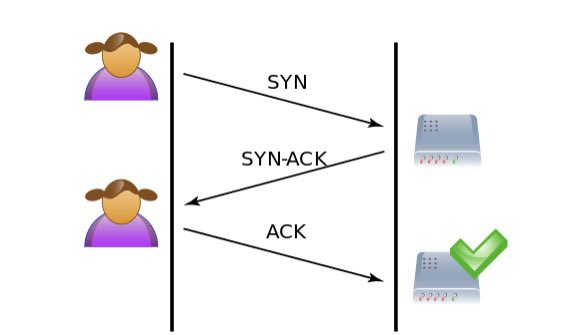

تعرفون ايش اللي يفرقهم عن البروتكولات السابقة ل ip و icmp ان tcp و dhcp هي Connection-Oriented Protocol عشان يتم الاتصال فيها لازم موافقة المرسل والمستقبل عشان يبدا الاتصال عكس ل ip و icmp عباره Connection less وافقت ولا ماوفقت برسل البيانات😅 مايحتاج يرسل،

طيب نجي ل اول بروتوكول اللي هو TCP نعرف انه من اشهر واهم البروتكولات اللي من خلالها يتم نقل البيانات واللي يفرقه عن UDP انه يتاكد من وصول البيانات كامله لانه يستخدم three way handshake .

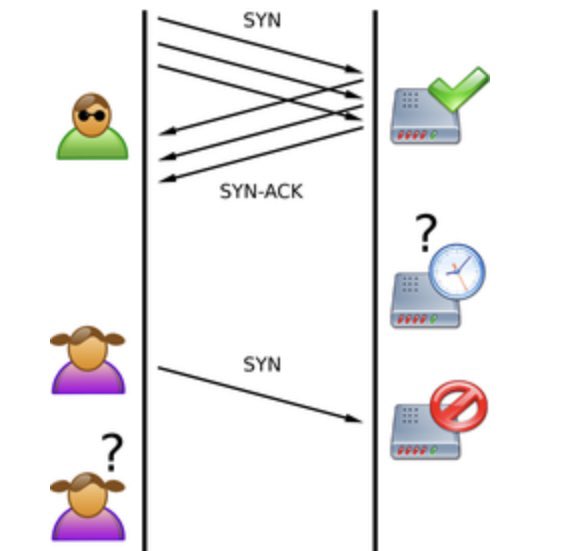

دايم attacks يستغل بداية الجلسة ونهايتها.

دايم attacks يستغل بداية الجلسة ونهايتها.

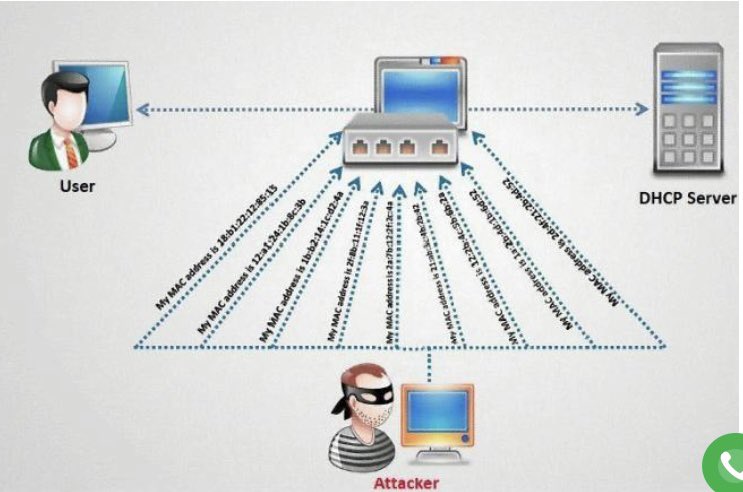

( SYN-ACk ) بعدين يرسل clinet موافقة ( ACK) بعدها يقدرو يرسلو البيانات هنا يجي ل attacks يستغل رسالة الطلب فيرسل SYN لسيرفر لما يرد عليه ب SYN-ACk ) يروح يرسل SYN اخرى لكن بايبي ادرس مختلف وزي كذا في كل مره يرسل طلب محادثة لكن باييي مختلف لين يمتلىء السيرفر بالجلسات المفتوحة اللي

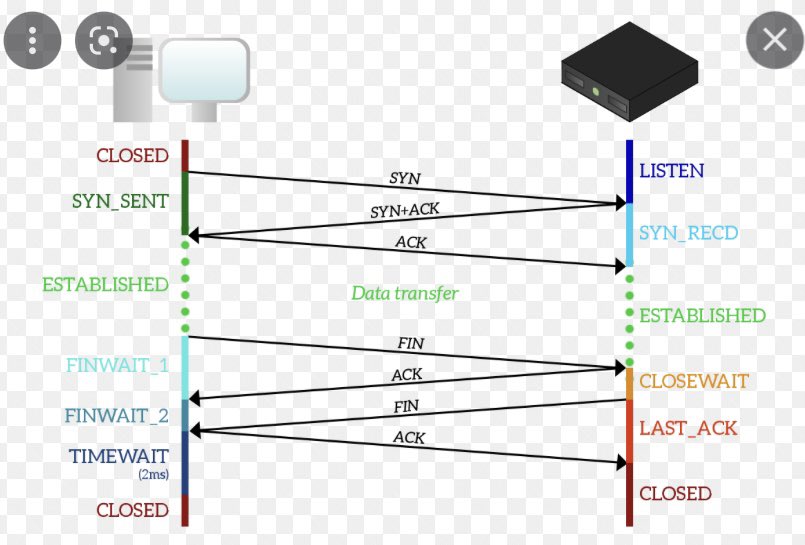

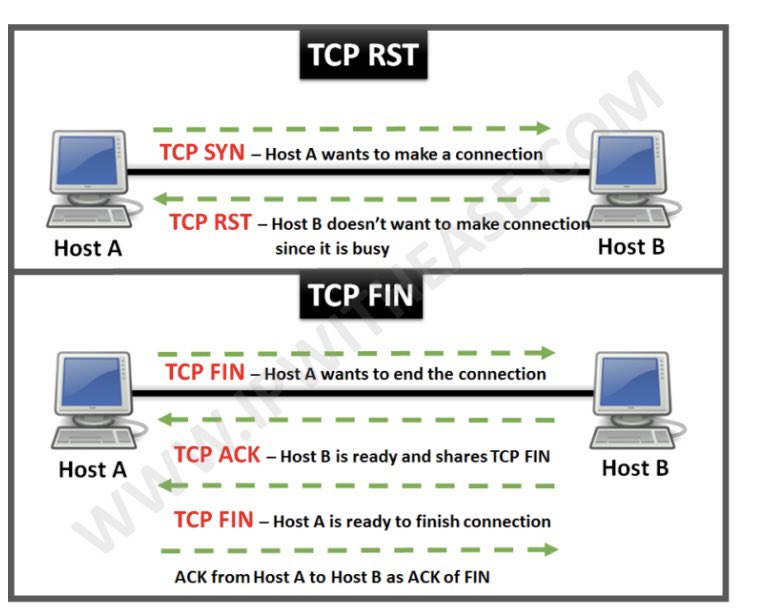

نتهي الاتصال على طول مع سيرفر بدون استذان او اربع الخطوات ذي على طول ترسله RST هنا يجي attack يستغل ذا شيء كل مايبغى جهاز يتواصل مع سيرفر يقطع الاتصال معه يرد عليه ب RST . يرسله الجهاز انا ابغى افتح جلسة معاك يقولRST يقطعه على سبيل المثال😂.

لو انا دقيت عليك او ماترفع السماعة تقفل في وجهي وارجع ادق عليك وترفع السماعة وتقفل في وجهي بضبط ذا اللي يسويه tcp reset attack يحرمك من الخدمة وانك تتواصل مع سيرفر فكذا نفذ Dos attacks عن طريق

tcp reset attack باستخدام four way handshake .

tcp reset attack باستخدام four way handshake .

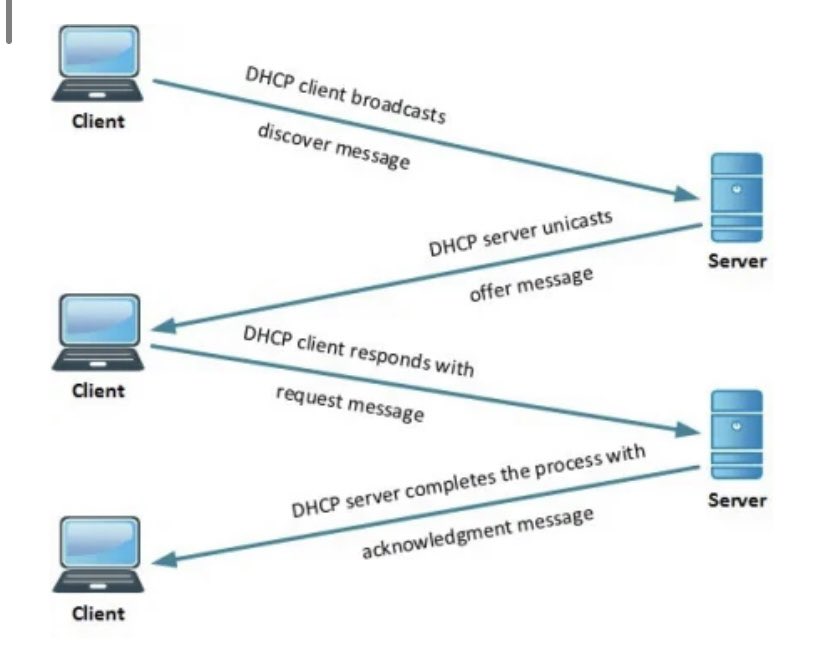

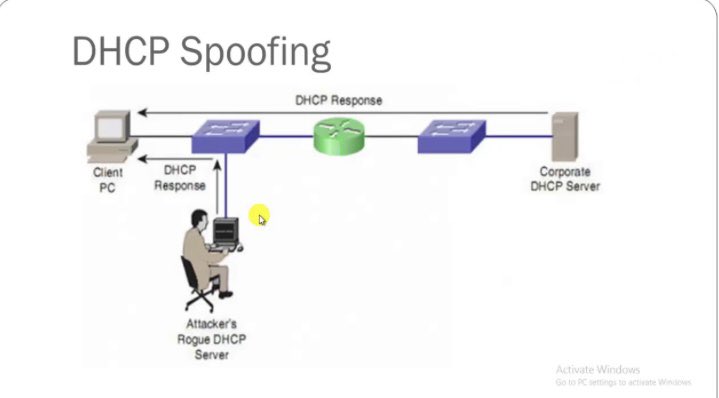

نجي لبروتوكول dhcp.

كلنا نعرف ان طبيعة عمل dhcp هو انه يعطي ip للإجهزة بشكل غير يدوي عنده pool فيها مجموعة ايبهات من رنج معين.

كلنا نعرف ان طبيعة عمل dhcp هو انه يعطي ip للإجهزة بشكل غير يدوي عنده pool فيها مجموعة ايبهات من رنج معين.

وكذا بس انتهينا من الجزء النظري اهم و أشهر ل الهجمات ( attacks ) اللي تتم على البروتوكولات ، المرة الجاية باذن الله نطبق عملي كل اللي درسناه نظري🙏🏻.

Loading suggestions...