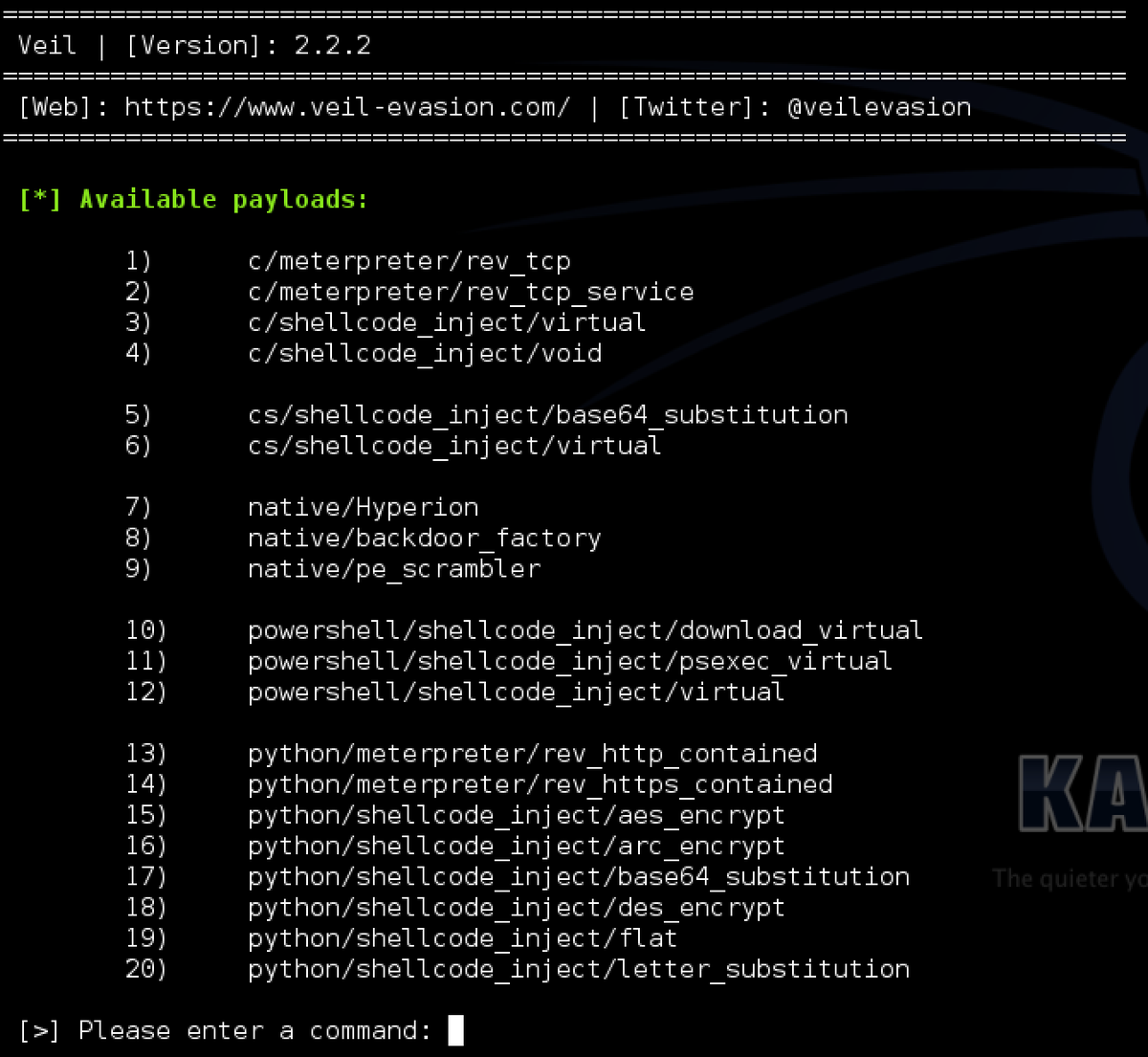

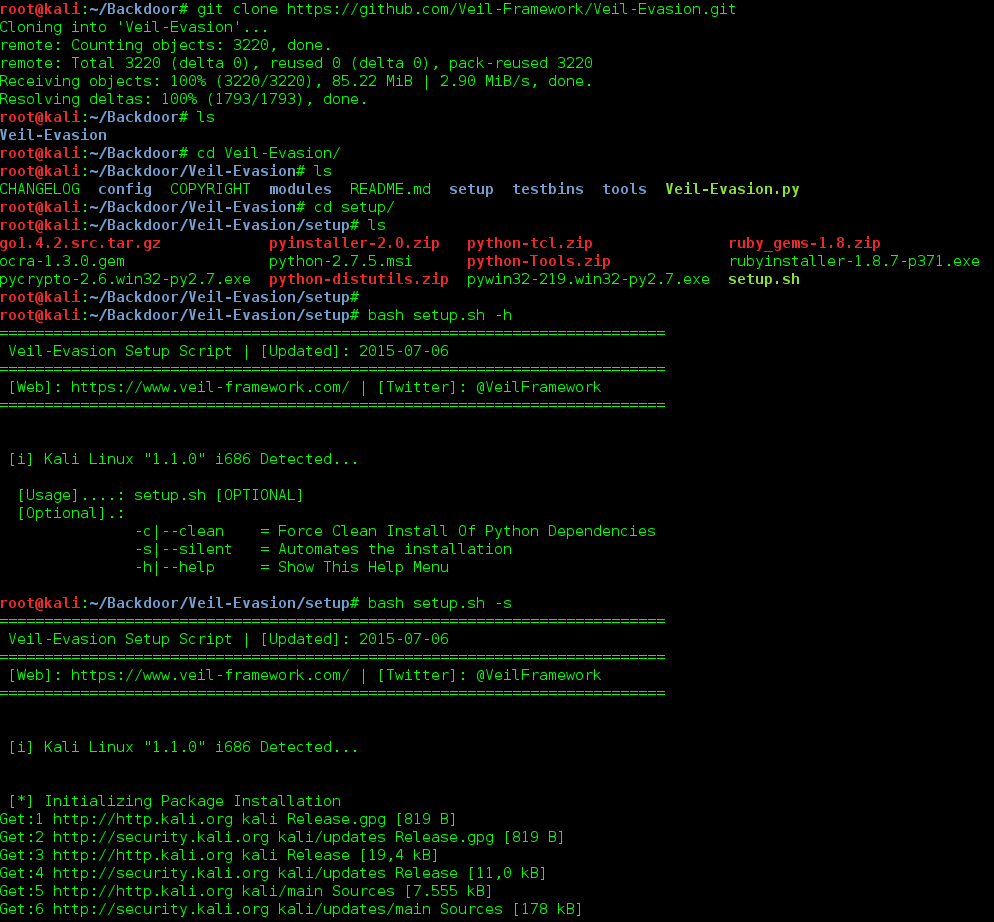

هل سمعتم عن أداة Veil Evasion ؟

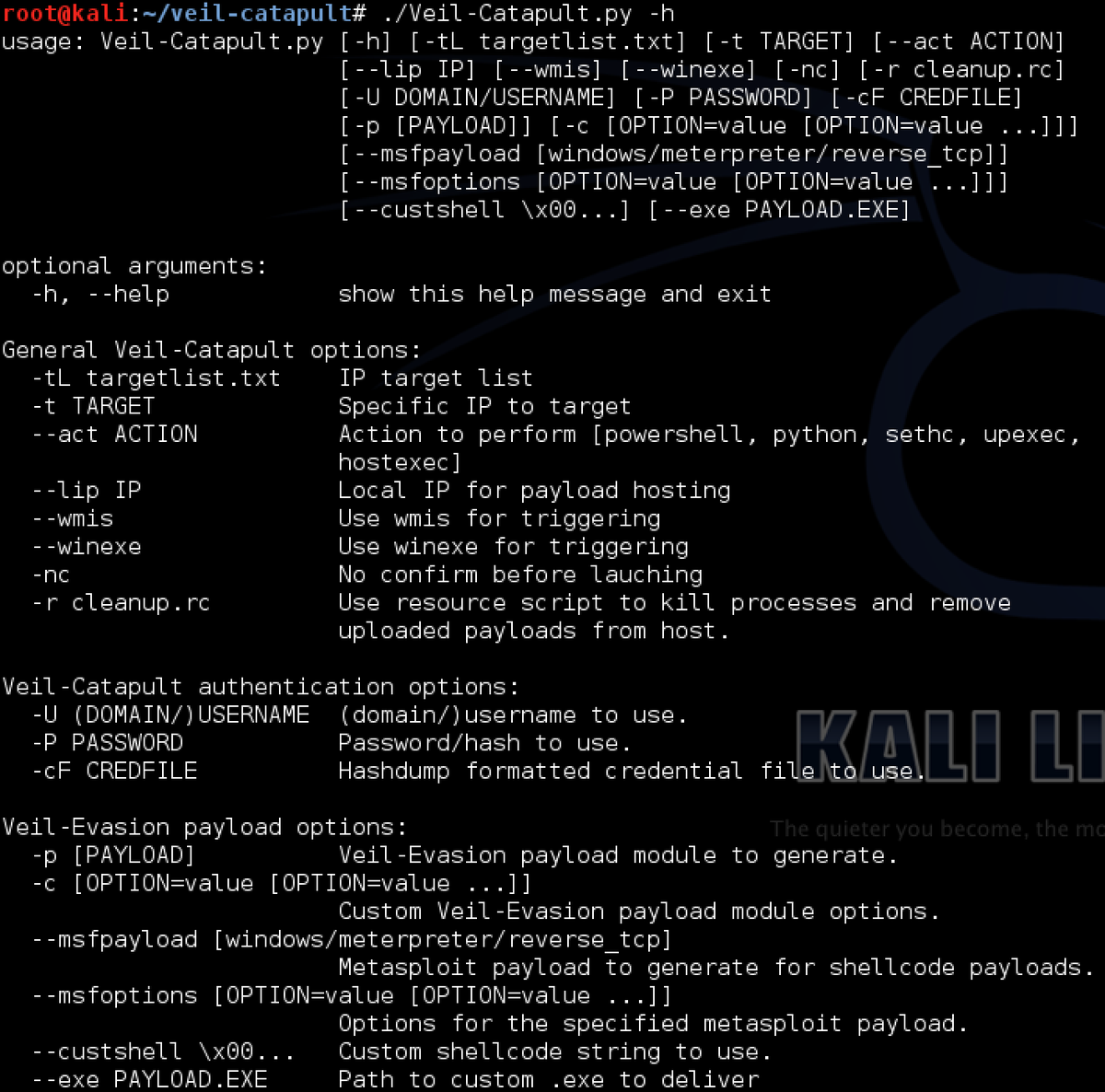

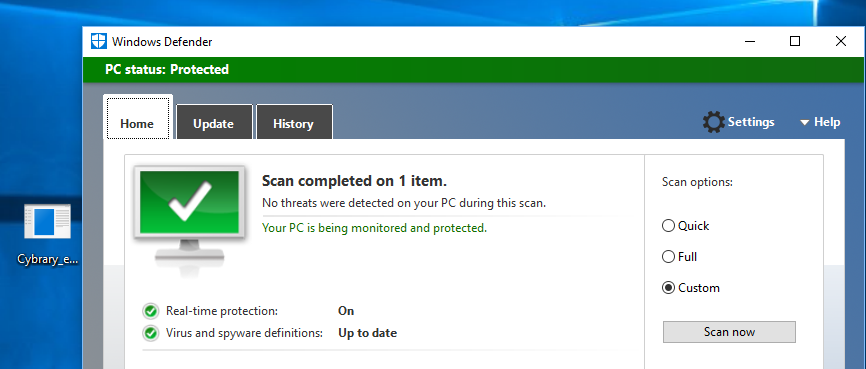

تتجاوز برامج الحماية و الأمان و تضع برامج ضارة دون الكشف عنها برامج الحماية. تستطيع أن تتحكم بالجهاز عن بعد عن طريق ملفات الEXE.

في هذا الثريد راح أتحدث عنها. ريتويت + إعجاب + متابعة.

#الامن_السيبراني #امن_المعلومات #IT #CS #CISSP #CE #Kali #IS

تتجاوز برامج الحماية و الأمان و تضع برامج ضارة دون الكشف عنها برامج الحماية. تستطيع أن تتحكم بالجهاز عن بعد عن طريق ملفات الEXE.

في هذا الثريد راح أتحدث عنها. ريتويت + إعجاب + متابعة.

#الامن_السيبراني #امن_المعلومات #IT #CS #CISSP #CE #Kali #IS

Loading suggestions...